网络安全等级保护测评

网络安全等级保护是国家信息安全保障基本制度、基本策略、基本方法

等级保护2.0制度是全新的国家网络安全基本制度体系,以保护国家关键信息基础设施为重点,在等级保护1.0的基础上,将云计算、移动互联、物联网、工业控制系统等纳入保护范围,形成“安全通用要求+安全扩展要求”的标准体系。

服务介绍

等级测评工作,是指测评机构依据国家网络安全等级保护制度规定,按照有关管理规范和技术标准,对已定级备案的非涉及国家秘密的网络(含信息系统、数据资源等)的安全保护状况进行检测评估的活动。

等级测评机构,依据GB/T 36959标准运行,经国家市场监督管理总局会同公安部等相关部门审核确定的认证机构(以下简称认证中心)认证通过,从事等级保护测评工作的机构。

服务依据

《中华人民共和国网络安全法》

《中华人民共和国个人信息保护法》

《中华人民共和国数据安全法》

《中华人民共和国密码法》

《中华人民共和国计算机信息系统安全保护条例》

《信息安全技术 网络安全等级保护定级指南》(GB/T 22240-2020)

《信息安全技术 网络安全等级保护基本要求》(GB/T 22239-2019)

《信息安全技术 网络安全等级保护测评要求》(GB/T 28448-2019)

《信息安全技术 网络安全等级保护测评过程指南》(GB/T 28449-2018)

《网络安全等级保护测评高风险判定指引》(T/ISEAA 001-2020)相关行业标准和要求

网络安全等级保护是什么?

网络安全等级保护是指对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中使用的信息安全产品实行按等级管理,对信息系统中发生的信息安全事件分等级响应、处置。

网络安全等级保护的必要性

1. 满足国家相关法律法规和制度要求

《网络安全法》第二十一条明确规定国家实行网络安全等级保护制度。

2. 满足相关主管单位和行业要求

网络安全主管单位(公安、网信办、经信委、通管局等)要求各单位开展等级保护工作,金融、电力、广电、医疗、 教育等行业主管单位也明确要求行业客户开展等级保护工作。

3. 落实企事业单位的网络安全保护义务,合理规避或降低风险

网络安全法等相关法律法规及政策颁布后,单位的信息系统若受到攻击、篡改或信息泄露等,相关责任人将面临问责与处罚。

4. 降低信息安全风险,提高信息系统的安全防护能力

掌握信息系统的安全状况、排查系统安全隐患和薄弱环节、明确信息系统安全建设整改需求,进一步提升单位信息系统的安全防护能力,降低系统被攻击的风险,维护单位良好的形象;衡量信息系统的安全保护管理措施和技术措施是否符合等级保护基本要求,是否具备了相应的安全保护能力。

5. 等级测评结果,为公安机关等安全监管部门开展监督、检查、指导等工作提供参照。

主要需要开展等级保护工作的单位和企业

1.涉及国家安全、社会秩序、公共利益等重要信息的单位和企业,如政府机关、金融机构、电信运营商、能源企业等。

2.安全风险较高的单位和企业,如大型企业、互联网企业等。

3.处于战略要地、在行业中具有重要影响力的单位和企业,如医院、高校等。

4.需要保障信息安全的关键信息基础设施运营者,如电力、石油、电信等企业。

5.其他有必要开展等级保护工作的单位和企业。

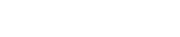

网络安全等级保护基本要求

等保流程

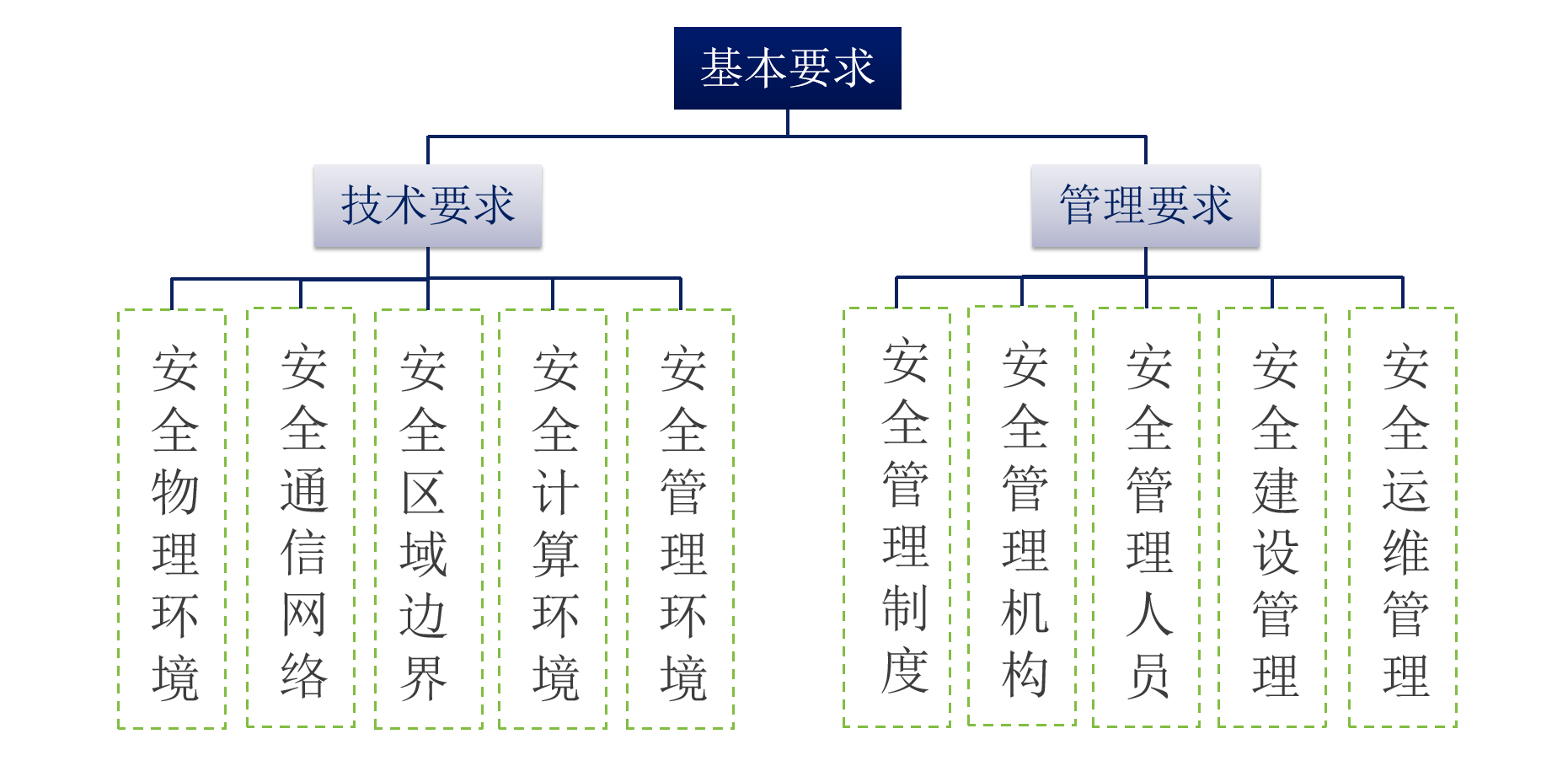

根据《信息安全等级保护管理办法》规定,等级保护工作主要分为五个环节:定级、备案、安全建设整改、等级测评、监督检查。

1. 定级:网络运营者根据《信息安全技术 网络安全等级保护定级指南》(GB/T 22240-2020)拟定网络的安全等级,组织召开专家评审会,对初步定级结果的合理性进行审批,出具专家评审意见,将初步定级结果上报行业主管部门进行审核。

2. 备案:网络运营者根据网监要求将网络定级材料向公安机关备案,公安机关对定级准确、符合要求的网络发放备案证明。

3. 安全建设整改:信息系统安全保护等级确定后,网络运营者根据网络安全保护等级,按照国家标准开展安全建设整改。

4. 等级测评:信息系统建设完成后,网络运营者选择符合规定条件的测评机构,对信息系统开展等级测评,查找发现问题隐患。

5. 监督检查:公安机关每年对网络运营者开展网络安全等级保护工作情况和网络的安全状况实施执法检查。

等保测评工作流程

服务优势

1. 市场优势:专注网络安全服务行业10余年,服务客户1000+家,在管项目超过2000个,政企、事业单位、医疗、电力、金融、教育等行业全覆盖。

2. 项目优势:具有体量大、多类型、多行业项目服务案例,并以“严谨、专注、高效、卓越”的服务获得了客户的100%好评。

3. 专业优势:拥有完善的质量管理体系,领先的网络安全渗透技术,先进的网络安全测试工具。

4. 团队优势:拥有100余名网络安全技术人员,并组建了专业的技术研发团队和市场开发团队,深耕技术和市场开拓。

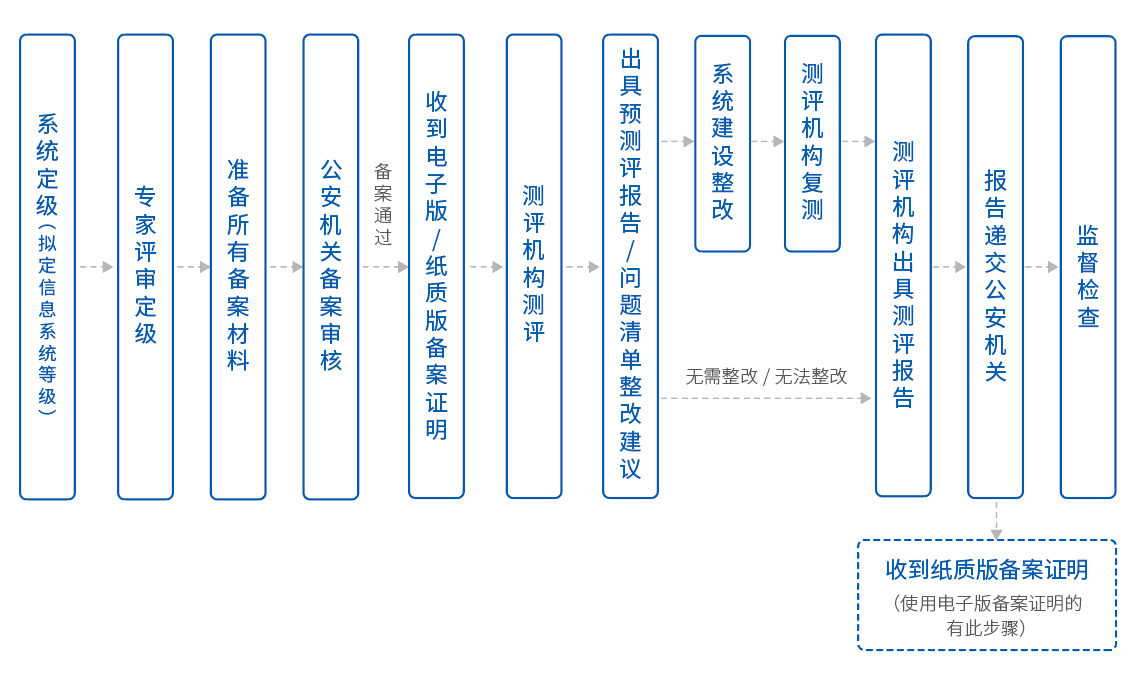

服务流程

- 热线电话

- 业务咨询

- 快速询价

- 在线客服

- 报告验证

在线下单

在线下单

检测3.0.jpg)